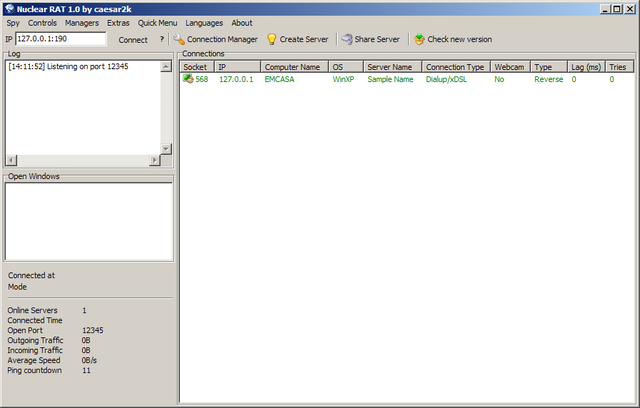

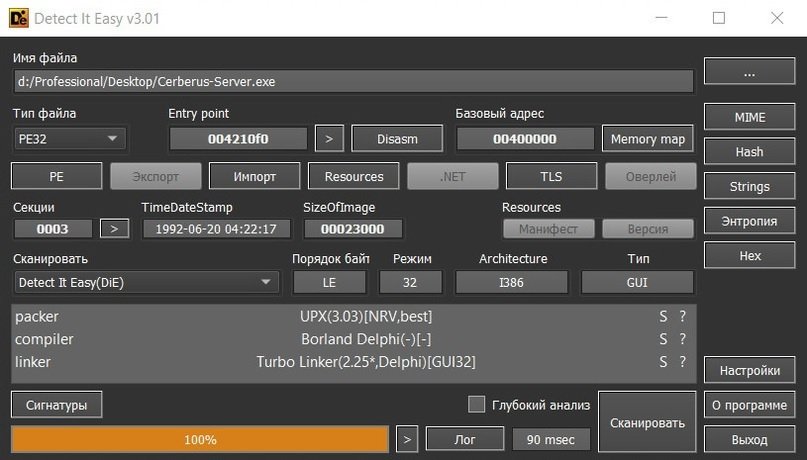

TOP 6: Los troyanos de acceso remoto (RAT) más utilizados por los hackers rusos. Cuál es el mejor según los expertos en análisis de malware

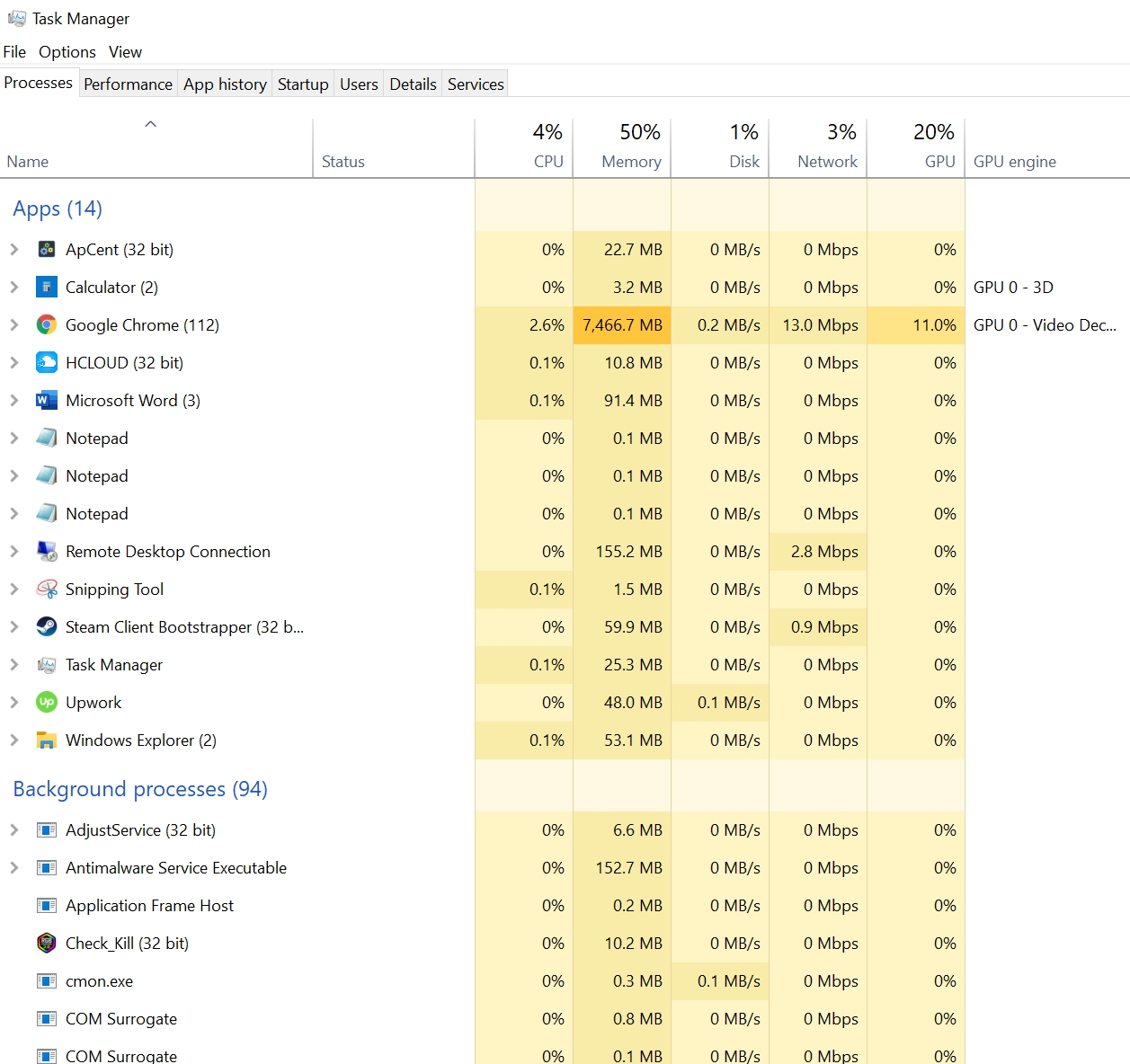

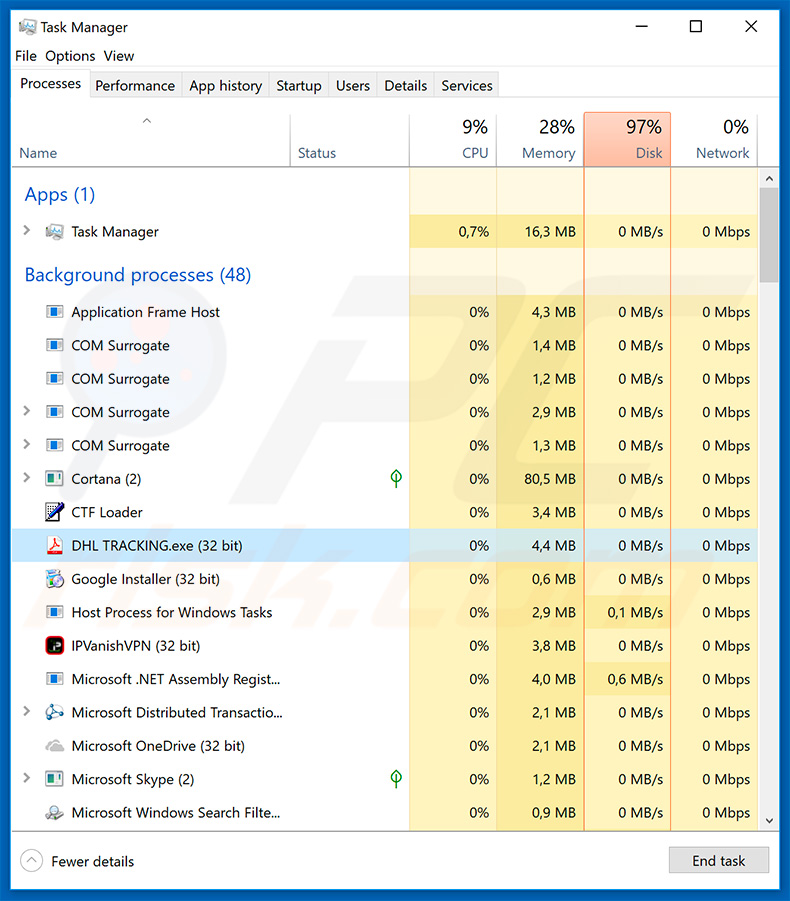

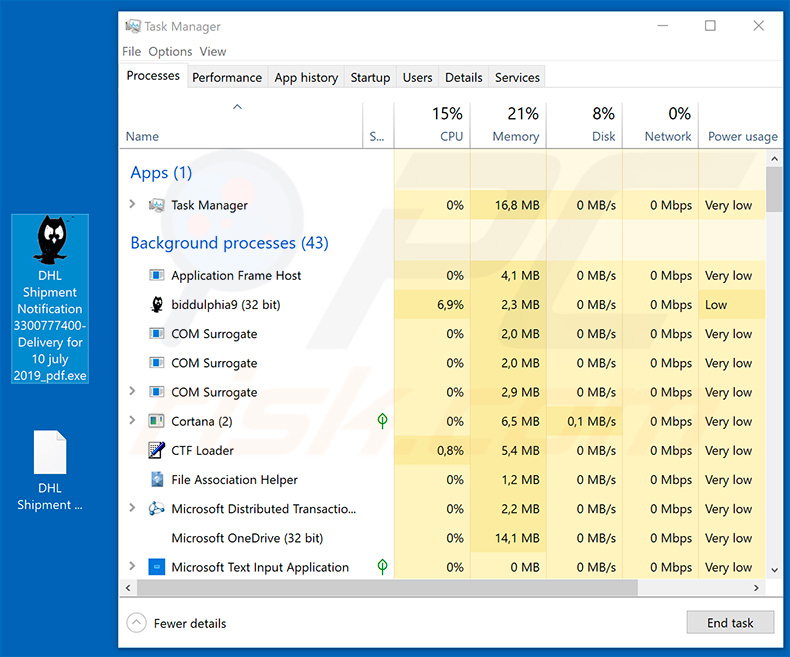

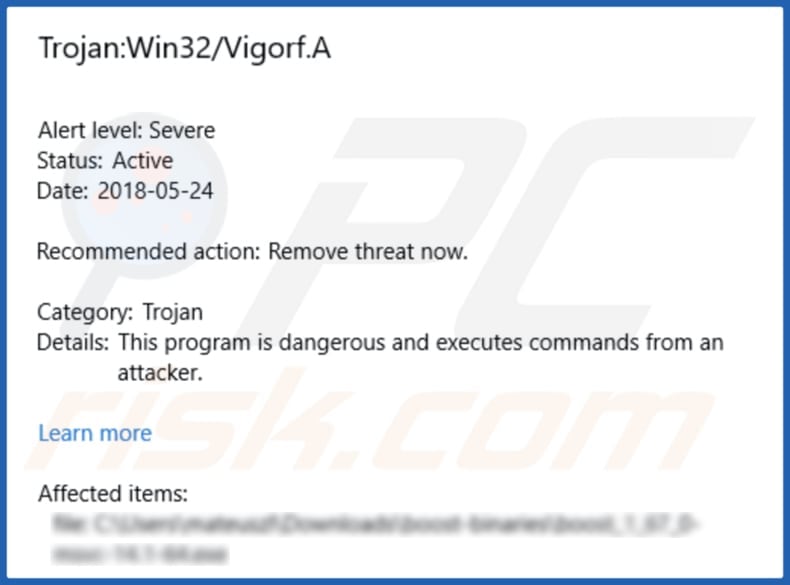

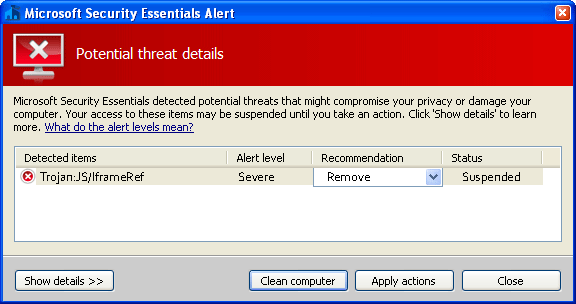

Tipos de ataques de Troya 2015. La red, Navegador Exploits y Security Essentials - Cómo, Foro de Tecnología y Seguridad PC | SensorsTechForum.com